Новости

Массив данных был обнаружен исследователем Бобом Дьяченко 1 августа нынешнего года. Он содержал извлеченные из публичных профилей сведения, включая логины, полные имена пользователей, контактную информацию, изображения, статистику о числе подписчиков, данные о возрасте, поле и пр.

Более 192 млн записей были связаны с пользователями Instagram, 42 млн относились к пользователям TikTok и почти 4 млн - к пользователям YouTube. Хотя вся информация является публично доступной, правила всех трех сервисов запрещают извлекать данные из профилей.

Изначально исследователи связали найденную БД с ныне несуществующей компанией Deep Social, которая в 2018 году была забанена Facebook и Instagram за извлечение данных из профилей пользователей, что запрещено политиками соцсетей. Компании даже пригрозили Deep Social судебным иском, если та не прекратит эту практику.

В ответ на запрос представители Deep Social переадресовали Дьяченко в компанию Social Data, специализирующуюся на продаже информации о популярных блогерах маркетинговым фирмам. Однако в Social Data опровергли связь с Deep Social и заявили, что не считают формирование БД противоправным действием.

«Все данные доступны любому человеку с доступом в интернет. Даже без существования базы данных любой точно так же может прибегнуть к фишингу или связаться с любым человеком, который указывает телефон или адрес электронной почты в своем профиле в соцсетях. Пользователи, не желающие предоставлять информацию, закрывают свои аккаунты», - подчеркнули в компании." ["~DETAIL_TEXT"]=> string(3118) "Специалисты компании Comparitech обнаружили в Сети незащищенную базу данных, содержавшую порядка 235 млн профилей пользователей сервисов Instagram, TikTok и YouTube. На сегодняшний день инцидент является одной из самых масштабных утечек данных. Массив данных был обнаружен исследователем Бобом Дьяченко 1 августа нынешнего года. Он содержал извлеченные из публичных профилей сведения, включая логины, полные имена пользователей, контактную информацию, изображения, статистику о числе подписчиков, данные о возрасте, поле и пр. Более 192 млн записей были связаны с пользователями Instagram, 42 млн относились к пользователям TikTok и почти 4 млн - к пользователям YouTube. Хотя вся информация является публично доступной, правила всех трех сервисов запрещают извлекать данные из профилей. Изначально исследователи связали найденную БД с ныне несуществующей компанией Deep Social, которая в 2018 году была забанена Facebook и Instagram за извлечение данных из профилей пользователей, что запрещено политиками соцсетей. Компании даже пригрозили Deep Social судебным иском, если та не прекратит эту практику. В ответ на запрос представители Deep Social переадресовали Дьяченко в компанию Social Data, специализирующуюся на продаже информации о популярных блогерах маркетинговым фирмам. Однако в Social Data опровергли связь с Deep Social и заявили, что не считают формирование БД противоправным действием. «Все данные доступны любому человеку с доступом в интернет. Даже без существования базы данных любой точно так же может прибегнуть к фишингу или связаться с любым человеком, который указывает телефон или адрес электронной почты в своем профиле в соцсетях. Пользователи, не желающие предоставлять информацию, закрывают свои аккаунты», - подчеркнули в компании." ["DETAIL_TEXT_TYPE"]=> string(4) "text" ["~DETAIL_TEXT_TYPE"]=> string(4) "text" ["PREVIEW_TEXT_TYPE"]=> string(4) "text" ["~PREVIEW_TEXT_TYPE"]=> string(4) "text" ["LANG_DIR"]=> string(1) "/" ["~LANG_DIR"]=> string(1) "/" ["CODE"]=> string(63) "akkaunty_instagram_tiktok_i_youtube_okazalis_v_otkrytom_dostupe" ["~CODE"]=> string(63) "akkaunty_instagram_tiktok_i_youtube_okazalis_v_otkrytom_dostupe" ["EXTERNAL_ID"]=> string(4) "8013" ["~EXTERNAL_ID"]=> string(4) "8013" ["IBLOCK_TYPE_ID"]=> string(17) "nt_magnet_content" ["~IBLOCK_TYPE_ID"]=> string(17) "nt_magnet_content" ["IBLOCK_CODE"]=> string(17) "nt_magnet_news_s1" ["~IBLOCK_CODE"]=> string(17) "nt_magnet_news_s1" ["IBLOCK_EXTERNAL_ID"]=> NULL ["~IBLOCK_EXTERNAL_ID"]=> NULL ["LID"]=> string(2) "s1" ["~LID"]=> string(2) "s1" ["EDIT_LINK"]=> NULL ["DELETE_LINK"]=> NULL ["DISPLAY_ACTIVE_FROM"]=> string(22) "20 августа 2020" ["FIELDS"]=> array(3) { ["NAME"]=> string(99) "Аккаунты Instagram, TikTok и YouTube оказались в открытом доступе" ["PREVIEW_TEXT"]=> string(145) "На сегодняшний день инцидент является одной из самых масштабных утечек данных." ["PREVIEW_PICTURE"]=> array(19) { ["ID"]=> string(4) "7031" ["TIMESTAMP_X"]=> object(Bitrix\Main\Type\DateTime)#1215 (2) { ["userTimeEnabled":protected]=> bool(true) ["value":protected]=> object(DateTime)#1214 (3) { ["date"]=> string(26) "2021-08-25 18:37:09.000000" ["timezone_type"]=> int(3) ["timezone"]=> string(3) "UTC" } } ["MODULE_ID"]=> string(6) "iblock" ["HEIGHT"]=> string(3) "458" ["WIDTH"]=> string(3) "670" ["FILE_SIZE"]=> string(5) "61840" ["CONTENT_TYPE"]=> string(10) "image/jpeg" ["SUBDIR"]=> string(10) "iblock/57b" ["FILE_NAME"]=> string(36) "t7xgm9mwiztilptjno5xm3q4iddxyok6.jpg" ["ORIGINAL_NAME"]=> string(8) "1325.jpg" ["DESCRIPTION"]=> string(0) "" ["HANDLER_ID"]=> NULL ["EXTERNAL_ID"]=> string(32) "6792750a7e7c3a77bb8f09c3d36b5a04" ["~src"]=> bool(false) ["SRC"]=> string(55) "/upload/iblock/57b/t7xgm9mwiztilptjno5xm3q4iddxyok6.jpg" ["UNSAFE_SRC"]=> string(55) "/upload/iblock/57b/t7xgm9mwiztilptjno5xm3q4iddxyok6.jpg" ["SAFE_SRC"]=> string(55) "/upload/iblock/57b/t7xgm9mwiztilptjno5xm3q4iddxyok6.jpg" ["ALT"]=> string(99) "Аккаунты Instagram, TikTok и YouTube оказались в открытом доступе" ["TITLE"]=> string(99) "Аккаунты Instagram, TikTok и YouTube оказались в открытом доступе" } } ["DISPLAY_PROPERTIES"]=> array(0) { } ["IPROPERTY_VALUES"]=> array(0) { } } [1]=> array(46) { ["NAME"]=> string(67) "Kaspersky ASAP - осведомлен значит вооружен" ["~NAME"]=> string(67) "Kaspersky ASAP - осведомлен значит вооружен" ["PREVIEW_TEXT"]=> string(181) "Удобное и эффективное решение для повышения осведомленности сотрудников в области IT-безопасности" ["~PREVIEW_TEXT"]=> string(181) "Удобное и эффективное решение для повышения осведомленности сотрудников в области IT-безопасности" ["PREVIEW_PICTURE"]=> array(19) { ["ID"]=> string(4) "7029" ["TIMESTAMP_X"]=> object(Bitrix\Main\Type\DateTime)#1162 (2) { ["userTimeEnabled":protected]=> bool(true) ["value":protected]=> object(DateTime)#1134 (3) { ["date"]=> string(26) "2021-08-25 18:37:09.000000" ["timezone_type"]=> int(3) ["timezone"]=> string(3) "UTC" } } ["MODULE_ID"]=> string(6) "iblock" ["HEIGHT"]=> string(3) "458" ["WIDTH"]=> string(3) "670" ["FILE_SIZE"]=> string(6) "214076" ["CONTENT_TYPE"]=> string(10) "image/jpeg" ["SUBDIR"]=> string(10) "iblock/45a" ["FILE_NAME"]=> string(36) "kt1r4d5xil86h6byhz0fzvvjijvuejh5.jpg" ["ORIGINAL_NAME"]=> string(8) "asap.jpg" ["DESCRIPTION"]=> string(0) "" ["HANDLER_ID"]=> NULL ["EXTERNAL_ID"]=> string(32) "ffb9a1c62a2041f22e19a5fd94cbf8b9" ["~src"]=> bool(false) ["SRC"]=> string(55) "/upload/iblock/45a/kt1r4d5xil86h6byhz0fzvvjijvuejh5.jpg" ["UNSAFE_SRC"]=> string(55) "/upload/iblock/45a/kt1r4d5xil86h6byhz0fzvvjijvuejh5.jpg" ["SAFE_SRC"]=> string(55) "/upload/iblock/45a/kt1r4d5xil86h6byhz0fzvvjijvuejh5.jpg" ["ALT"]=> string(67) "Kaspersky ASAP - осведомлен значит вооружен" ["TITLE"]=> string(67) "Kaspersky ASAP - осведомлен значит вооружен" } ["~PREVIEW_PICTURE"]=> string(4) "7029" ["ID"]=> string(4) "9099" ["~ID"]=> string(4) "9099" ["IBLOCK_ID"]=> string(2) "27" ["~IBLOCK_ID"]=> string(2) "27" ["IBLOCK_SECTION_ID"]=> string(3) "149" ["~IBLOCK_SECTION_ID"]=> string(3) "149" ["ACTIVE_FROM"]=> string(10) "13.08.2020" ["~ACTIVE_FROM"]=> string(10) "13.08.2020" ["TIMESTAMP_X"]=> string(19) "25.08.2021 23:49:55" ["~TIMESTAMP_X"]=> string(19) "25.08.2021 23:49:55" ["DETAIL_PAGE_URL"]=> string(19) "/company/news/asap/" ["~DETAIL_PAGE_URL"]=> string(19) "/company/news/asap/" ["LIST_PAGE_URL"]=> string(14) "/company/news/" ["~LIST_PAGE_URL"]=> string(14) "/company/news/" ["DETAIL_TEXT"]=> string(12777) "Бизнес становится цифровым и кибератаки сегодня опасны, как никогда. Более 80% инцидентов безопасности считаются человеческим фактором. Необходимо повышать осведомленность сотрудников в этом вопросе. Для этого у Kaspersky есть решение Kaspersky Automated Security Awareness Platform

Как это работает?

Kaspersky ASAP использует новый подход к онлайн-образовательным программам. Это целостное решение не просто предоставляет знания: оно развивает конкретные навыки и методы кибергигиены. ASAP поддерживает вас на каждом этапе вашего пути к пониманию корпоративной безопасности, от постановки целей до оценки результатов с использованием действенных отчетов и аналитики.

Упрощенная постановка задач, автоматизированные схемы обучения, практические упражнения, основанные на реальных сценариях, - все это помогает обеспечить эффективные и успешные результаты как для участников, так и для руководства обучением.

- Управление программами: простота за счет автоматизации. Запуск программы занимает всего 10 минут: просто загрузите свой список пользователей, разделите пользователей на группы и установите целевой уровень для каждой группы. Платформа составляет график обучения для каждой группы в зависимости от темпа и целевого уровня, а также предоставляет действенные отчеты и рекомендации.

- Эффективность обучения: содержание программы структурировано таким образом, чтобы поддерживать микрообучение, чтобы занятия были целенаправленными и компактными, чтобы обеспечить высокий уровень сохранения знаний и последующего применения навыков.

- Комплексный набор инструментов: каждая тема безопасности решается с помощью сочетания различных форматов контента, сочетающих элементы обучения, подкрепления, тестов и опросов, а также имитации фишинговых атак.

- Соответствует различным потребностям бизнеса: функции включают поддержку нескольких арендаторов для управления дочерними предприятиями, возможность оплаты только за активных пользователей, многоязычную поддержку и локализацию для различных культур.

Основной функционал и преимущества

В решении имеется масса инновационных и полезных функций, более того, интерфейс интутивнопонятен для абсолютно любого пользователя начиная от бухгалтера и заканчивая директором IT-департамента. Рассмотрим основные наиболее удобные "фишки" этого решения.

Управление процессом обучения

Чтобы начать работать с платформой администратору нужно добавить учётные записи пользователей, которым необходимо обучение. Доступны два способа это сделать: вручную и автоматически (путём импорта из XLSX-файла).

Управление группами пользователей

Обучение в Kaspersky ASAP организовано по группам. По умолчанию в системе присутствуют следующие группы с предварительно заданными параметрами обучения:

Низкий риск. В эту группу рекомендуется добавлять коллег с ограниченным доступом к корпоративным IT-системам: рабочих, водителей, секретарей, сотрудников кол-центров и т. д.

Средний риск. Эта группа предназначена для специалистов, которые полноценно работают в корпоративной сети, но не имеют доступа к конфиденциальной информации: редакторов, маркетологов, инженеров, менеджеров проектов и т. д.

Высокий риск. В эту группу рекомендуется добавлять сотрудников, работающих с конфиденциальной информацией и личными данными, а также имеющих административный доступ к своим рабочим компьютерам и другим корпоративным системам: специалистов службы поддержки, юристов, программистов, врачей и т. д. Администратор может работать с этими группами, а также менять и удалять их или добавлять новые.

Мониторинг результатов

После начала обучения администратор может отслеживать успехи учащихся с помощью виджетов контрольной панели, а также отслеживать динамику показателей в отчетах

Интерфейс

Kaspersky ASAP обладает очень удобным интерфейсом. Цветовая гамма и изображения, вся визуальная часть решения очень привлекает внимание и способствует лучшему усвоению материала. Информация подается структурировано. Не только полезные скучные данные и цифры, но и интересная информация, которую хочется читать и изучать.

Сначала сотрудник компании изучает интерактивный материал, затем закрепляет свои знания проходя тесты. Сами задания чаще всего выглядят, как занимательная викторина с тестовыми вопросами.

По результатам изучения модуля пользователи проходят тестирование. Если тест сдан успешно, теоретические уроки из модуля считаются пройденными. В противном случае тест становится доступным через семь дней после того, как учащийся пройдёт теорию. Пересдать после неудачной попытки можно только через три дня (это не касается тестов, сдаваемых экстерном). Также в процессе обучения учащийся получает электронное письмо, которое похоже на фишинговую атаку, но не наносит никакого вреда. Если он сделает то, что предлагается в письме, например перейдёт по ссылке, испытание имитацией атаки будет провалено. Если учащемуся не удалось успешно отразить имитацию атаки, уровень не считается пройденным, а если сотрудник просто её не заметил, то она будет проведена повторно через три дня.

Платформа подводит итоги и передаёт информацию о результатах учащимся и руководителю по обучению. Чтобы завершить уровень и получить сертификат, учащемуся необходимо успешно пройти все теоретические уроки, тесты и имитации атак на этом уровне. Если пользователь достиг заданной администратором цели, он получает сертификат, доступный в разделе «Мои достижения»

Итог

Чаще всего со сложностями сталкиваются предприятия малого и среднего бизнеса, поскольку им недостаёт опыта и имеющихся образовательных ресурсов для того, чтобы выработать удовлетворительные решения в следующих направлениях: постановка целей и планирование обучения, разработка режима обучения, который не отнимал бы у сотрудников чрезмерного количества времени при сохранении должного уровня эффективности, разработка формы отчётности, позволяющей отслеживать процесс достижения целей, обеспечение приемлемого уровня мотивации сотрудников. Kaspersky ASAP идеально подойдет для обучения сотрудников МСБ.

" ["~DETAIL_TEXT"]=> string(12777) "Бизнес становится цифровым и кибератаки сегодня опасны, как никогда. Более 80% инцидентов безопасности считаются человеческим фактором. Необходимо повышать осведомленность сотрудников в этом вопросе. Для этого у Kaspersky есть решение Kaspersky Automated Security Awareness Platform

Как это работает?

Kaspersky ASAP использует новый подход к онлайн-образовательным программам. Это целостное решение не просто предоставляет знания: оно развивает конкретные навыки и методы кибергигиены. ASAP поддерживает вас на каждом этапе вашего пути к пониманию корпоративной безопасности, от постановки целей до оценки результатов с использованием действенных отчетов и аналитики.

Упрощенная постановка задач, автоматизированные схемы обучения, практические упражнения, основанные на реальных сценариях, - все это помогает обеспечить эффективные и успешные результаты как для участников, так и для руководства обучением.

- Управление программами: простота за счет автоматизации. Запуск программы занимает всего 10 минут: просто загрузите свой список пользователей, разделите пользователей на группы и установите целевой уровень для каждой группы. Платформа составляет график обучения для каждой группы в зависимости от темпа и целевого уровня, а также предоставляет действенные отчеты и рекомендации.

- Эффективность обучения: содержание программы структурировано таким образом, чтобы поддерживать микрообучение, чтобы занятия были целенаправленными и компактными, чтобы обеспечить высокий уровень сохранения знаний и последующего применения навыков.

- Комплексный набор инструментов: каждая тема безопасности решается с помощью сочетания различных форматов контента, сочетающих элементы обучения, подкрепления, тестов и опросов, а также имитации фишинговых атак.

- Соответствует различным потребностям бизнеса: функции включают поддержку нескольких арендаторов для управления дочерними предприятиями, возможность оплаты только за активных пользователей, многоязычную поддержку и локализацию для различных культур.

Основной функционал и преимущества

В решении имеется масса инновационных и полезных функций, более того, интерфейс интутивнопонятен для абсолютно любого пользователя начиная от бухгалтера и заканчивая директором IT-департамента. Рассмотрим основные наиболее удобные "фишки" этого решения.

Управление процессом обучения

Чтобы начать работать с платформой администратору нужно добавить учётные записи пользователей, которым необходимо обучение. Доступны два способа это сделать: вручную и автоматически (путём импорта из XLSX-файла).

Управление группами пользователей

Обучение в Kaspersky ASAP организовано по группам. По умолчанию в системе присутствуют следующие группы с предварительно заданными параметрами обучения:

Низкий риск. В эту группу рекомендуется добавлять коллег с ограниченным доступом к корпоративным IT-системам: рабочих, водителей, секретарей, сотрудников кол-центров и т. д.

Средний риск. Эта группа предназначена для специалистов, которые полноценно работают в корпоративной сети, но не имеют доступа к конфиденциальной информации: редакторов, маркетологов, инженеров, менеджеров проектов и т. д.

Высокий риск. В эту группу рекомендуется добавлять сотрудников, работающих с конфиденциальной информацией и личными данными, а также имеющих административный доступ к своим рабочим компьютерам и другим корпоративным системам: специалистов службы поддержки, юристов, программистов, врачей и т. д. Администратор может работать с этими группами, а также менять и удалять их или добавлять новые.

Мониторинг результатов

После начала обучения администратор может отслеживать успехи учащихся с помощью виджетов контрольной панели, а также отслеживать динамику показателей в отчетах

Интерфейс

Kaspersky ASAP обладает очень удобным интерфейсом. Цветовая гамма и изображения, вся визуальная часть решения очень привлекает внимание и способствует лучшему усвоению материала. Информация подается структурировано. Не только полезные скучные данные и цифры, но и интересная информация, которую хочется читать и изучать.

Сначала сотрудник компании изучает интерактивный материал, затем закрепляет свои знания проходя тесты. Сами задания чаще всего выглядят, как занимательная викторина с тестовыми вопросами.

По результатам изучения модуля пользователи проходят тестирование. Если тест сдан успешно, теоретические уроки из модуля считаются пройденными. В противном случае тест становится доступным через семь дней после того, как учащийся пройдёт теорию. Пересдать после неудачной попытки можно только через три дня (это не касается тестов, сдаваемых экстерном). Также в процессе обучения учащийся получает электронное письмо, которое похоже на фишинговую атаку, но не наносит никакого вреда. Если он сделает то, что предлагается в письме, например перейдёт по ссылке, испытание имитацией атаки будет провалено. Если учащемуся не удалось успешно отразить имитацию атаки, уровень не считается пройденным, а если сотрудник просто её не заметил, то она будет проведена повторно через три дня.

Платформа подводит итоги и передаёт информацию о результатах учащимся и руководителю по обучению. Чтобы завершить уровень и получить сертификат, учащемуся необходимо успешно пройти все теоретические уроки, тесты и имитации атак на этом уровне. Если пользователь достиг заданной администратором цели, он получает сертификат, доступный в разделе «Мои достижения»

Итог

Чаще всего со сложностями сталкиваются предприятия малого и среднего бизнеса, поскольку им недостаёт опыта и имеющихся образовательных ресурсов для того, чтобы выработать удовлетворительные решения в следующих направлениях: постановка целей и планирование обучения, разработка режима обучения, который не отнимал бы у сотрудников чрезмерного количества времени при сохранении должного уровня эффективности, разработка формы отчётности, позволяющей отслеживать процесс достижения целей, обеспечение приемлемого уровня мотивации сотрудников. Kaspersky ASAP идеально подойдет для обучения сотрудников МСБ.

" ["DETAIL_TEXT_TYPE"]=> string(4) "html" ["~DETAIL_TEXT_TYPE"]=> string(4) "html" ["PREVIEW_TEXT_TYPE"]=> string(4) "text" ["~PREVIEW_TEXT_TYPE"]=> string(4) "text" ["LANG_DIR"]=> string(1) "/" ["~LANG_DIR"]=> string(1) "/" ["CODE"]=> string(4) "asap" ["~CODE"]=> string(4) "asap" ["EXTERNAL_ID"]=> string(4) "7985" ["~EXTERNAL_ID"]=> string(4) "7985" ["IBLOCK_TYPE_ID"]=> string(17) "nt_magnet_content" ["~IBLOCK_TYPE_ID"]=> string(17) "nt_magnet_content" ["IBLOCK_CODE"]=> string(17) "nt_magnet_news_s1" ["~IBLOCK_CODE"]=> string(17) "nt_magnet_news_s1" ["IBLOCK_EXTERNAL_ID"]=> NULL ["~IBLOCK_EXTERNAL_ID"]=> NULL ["LID"]=> string(2) "s1" ["~LID"]=> string(2) "s1" ["EDIT_LINK"]=> NULL ["DELETE_LINK"]=> NULL ["DISPLAY_ACTIVE_FROM"]=> string(22) "13 августа 2020" ["FIELDS"]=> array(3) { ["NAME"]=> string(67) "Kaspersky ASAP - осведомлен значит вооружен" ["PREVIEW_TEXT"]=> string(181) "Удобное и эффективное решение для повышения осведомленности сотрудников в области IT-безопасности" ["PREVIEW_PICTURE"]=> array(19) { ["ID"]=> string(4) "7029" ["TIMESTAMP_X"]=> object(Bitrix\Main\Type\DateTime)#1162 (2) { ["userTimeEnabled":protected]=> bool(true) ["value":protected]=> object(DateTime)#1134 (3) { ["date"]=> string(26) "2021-08-25 18:37:09.000000" ["timezone_type"]=> int(3) ["timezone"]=> string(3) "UTC" } } ["MODULE_ID"]=> string(6) "iblock" ["HEIGHT"]=> string(3) "458" ["WIDTH"]=> string(3) "670" ["FILE_SIZE"]=> string(6) "214076" ["CONTENT_TYPE"]=> string(10) "image/jpeg" ["SUBDIR"]=> string(10) "iblock/45a" ["FILE_NAME"]=> string(36) "kt1r4d5xil86h6byhz0fzvvjijvuejh5.jpg" ["ORIGINAL_NAME"]=> string(8) "asap.jpg" ["DESCRIPTION"]=> string(0) "" ["HANDLER_ID"]=> NULL ["EXTERNAL_ID"]=> string(32) "ffb9a1c62a2041f22e19a5fd94cbf8b9" ["~src"]=> bool(false) ["SRC"]=> string(55) "/upload/iblock/45a/kt1r4d5xil86h6byhz0fzvvjijvuejh5.jpg" ["UNSAFE_SRC"]=> string(55) "/upload/iblock/45a/kt1r4d5xil86h6byhz0fzvvjijvuejh5.jpg" ["SAFE_SRC"]=> string(55) "/upload/iblock/45a/kt1r4d5xil86h6byhz0fzvvjijvuejh5.jpg" ["ALT"]=> string(67) "Kaspersky ASAP - осведомлен значит вооружен" ["TITLE"]=> string(67) "Kaspersky ASAP - осведомлен значит вооружен" } } ["DISPLAY_PROPERTIES"]=> array(0) { } ["IPROPERTY_VALUES"]=> array(0) { } } [2]=> array(46) { ["NAME"]=> string(47) "В чем разница между EDR и MDR?" ["~NAME"]=> string(47) "В чем разница между EDR и MDR?" ["PREVIEW_TEXT"]=> string(274) "Компании все больше осознают потребность в проактивном поиске угроз, пока никак не проявивших себя, но уже проникших в корпоративную инфраструктуру." ["~PREVIEW_TEXT"]=> string(274) "Компании все больше осознают потребность в проактивном поиске угроз, пока никак не проявивших себя, но уже проникших в корпоративную инфраструктуру." ["PREVIEW_PICTURE"]=> array(19) { ["ID"]=> string(4) "7027" ["TIMESTAMP_X"]=> object(Bitrix\Main\Type\DateTime)#1180 (2) { ["userTimeEnabled":protected]=> bool(true) ["value":protected]=> object(DateTime)#1179 (3) { ["date"]=> string(26) "2021-10-01 12:52:35.000000" ["timezone_type"]=> int(3) ["timezone"]=> string(3) "UTC" } } ["MODULE_ID"]=> string(6) "iblock" ["HEIGHT"]=> string(3) "458" ["WIDTH"]=> string(3) "670" ["FILE_SIZE"]=> string(6) "175814" ["CONTENT_TYPE"]=> string(10) "image/jpeg" ["SUBDIR"]=> string(10) "iblock/bf7" ["FILE_NAME"]=> string(36) "f8g05fk3fkf779e8nzxamc4y850vjk8c.jpg" ["ORIGINAL_NAME"]=> string(7) "edr.jpg" ["DESCRIPTION"]=> string(0) "" ["HANDLER_ID"]=> NULL ["EXTERNAL_ID"]=> string(32) "800f3a587d320335832529c0d369347a" ["~src"]=> bool(false) ["SRC"]=> string(55) "/upload/iblock/bf7/f8g05fk3fkf779e8nzxamc4y850vjk8c.jpg" ["UNSAFE_SRC"]=> string(55) "/upload/iblock/bf7/f8g05fk3fkf779e8nzxamc4y850vjk8c.jpg" ["SAFE_SRC"]=> string(55) "/upload/iblock/bf7/f8g05fk3fkf779e8nzxamc4y850vjk8c.jpg" ["ALT"]=> string(47) "В чем разница между EDR и MDR?" ["TITLE"]=> string(47) "В чем разница между EDR и MDR?" } ["~PREVIEW_PICTURE"]=> string(4) "7027" ["ID"]=> string(4) "9098" ["~ID"]=> string(4) "9098" ["IBLOCK_ID"]=> string(2) "27" ["~IBLOCK_ID"]=> string(2) "27" ["IBLOCK_SECTION_ID"]=> string(3) "149" ["~IBLOCK_SECTION_ID"]=> string(3) "149" ["ACTIVE_FROM"]=> string(10) "11.08.2020" ["~ACTIVE_FROM"]=> string(10) "11.08.2020" ["TIMESTAMP_X"]=> string(19) "01.10.2021 17:52:35" ["~TIMESTAMP_X"]=> string(19) "01.10.2021 17:52:35" ["DETAIL_PAGE_URL"]=> string(57) "/company/news/what_is_the_difference_between_edr_and_mdr/" ["~DETAIL_PAGE_URL"]=> string(57) "/company/news/what_is_the_difference_between_edr_and_mdr/" ["LIST_PAGE_URL"]=> string(14) "/company/news/" ["~LIST_PAGE_URL"]=> string(14) "/company/news/" ["DETAIL_TEXT"]=> string(8784) "Ранее мы в наших статьях писали о решении EDR. Но мир не стоит на месте, технологии IT-безопасности развиваются очень стремительно и появилось решение, которое может организовать комплексную защиту инфраструктуры предприятий - это MDR. Многие специалисты считают, что EDR и MDR - это одно и то же. Давайте узнаем что такое MDR и в чем различие его с EDR.

Что такое MDR?

Kaspersky Managed Detection and Response – это круглосуточная расширенная защита от растущего числа угроз, способных обойти автоматические системы безопасности. Она отлично подходит организациям, которым не хватает ресурсов и квалифицированных специалистов.

Ключевые особенности

- Быстрое масштабируемое развертывание, позволяет мгновенно активировать передовые функции защиты без необходимости нанимать и обучать сотрудников.

- Эффективная защита даже против самых сложных и изощренных угроз, не использующих вредоносное ПО, предотвращает простои и минимизирует ущерб от инцидентов.

- Управляемое или автоматизированное реагирование на инциденты дает возможность обеспечить своевременные ответные меры, позволяя при этом контролировать процесс от и до.

- Обзор всех защищаемых активов с их текущим статусом в реальном времени и получение актуальной информации по наиболее удобным каналам связи.

EDR vs MDR

Рассмотрим ключевые преимущества EDR и MDR, чтобы Вы смогли сделать верный выбор для своей организации.

| EDR (Endpoint Detection and Response) | MDR (Managed Detection and Response) | |

Предотвращение простоев и ущерба для бизнеса благодаря защите от сложных и целевых угроз | | Круглосуточная расширенная защита от угроз, способных обойти автоматические системы безопасности |

Предоставляет вашим ИБ-специалистам полный обзор и контроль инфраструктуры, помогая им активно искать угрозы и реагировать на них, а не просто ожидать оповещений | | Решает проблему нехватки ИБ-специалистов и предоставляет основные преимущества круглосуточного SOC без затрат на его организацию внутри компании |

Единая консоль управления с наглядной отчетностью и гибкими настройкам поможет вашему ИБ-отделу работать эффективнее | | Позволяет сосредоточить внутренние ресурсы на решении критически важных задач, действительно требующих внимания ваших ИБ-специалистов |

Автоматизирует основную массу процессов, избавляя от необходимости использовать традиционные методы устранения последствий атак, которые могут вызвать простои | | Использует модели машинного обучения, позволяющие значительно повысить производительность аналитиков и минимизировать среднее время реагирования на угрозы |

Позволяет легко отслеживать и обнаруживать угрозы, централизованно обобщать криминологические данные, реагировать на атаки и предотвращать их | | Обеспечивает непрерывную экспертную защиту даже от самых сложных и изощренных угроз, не использующих вредоносное ПО |

Для организаций с собственным отделом IT-безопасности, которым необходимо получить полный обзор корпоративной инфраструктуры и минимизировать число задач, выполняемых вручную, за счет автоматизации реагирования | | Для компаний, стремящихся расширить свои возможности в области ИБ за счет делегирования основных задач по обнаружению и реагированию |

" ["~DETAIL_TEXT"]=> string(8784) "Ранее мы в наших статьях писали о решении EDR. Но мир не стоит на месте, технологии IT-безопасности развиваются очень стремительно и появилось решение, которое может организовать комплексную защиту инфраструктуры предприятий - это MDR. Многие специалисты считают, что EDR и MDR - это одно и то же. Давайте узнаем что такое MDR и в чем различие его с EDR.

Что такое MDR?

Kaspersky Managed Detection and Response – это круглосуточная расширенная защита от растущего числа угроз, способных обойти автоматические системы безопасности. Она отлично подходит организациям, которым не хватает ресурсов и квалифицированных специалистов.

Ключевые особенности

- Быстрое масштабируемое развертывание, позволяет мгновенно активировать передовые функции защиты без необходимости нанимать и обучать сотрудников.

- Эффективная защита даже против самых сложных и изощренных угроз, не использующих вредоносное ПО, предотвращает простои и минимизирует ущерб от инцидентов.

- Управляемое или автоматизированное реагирование на инциденты дает возможность обеспечить своевременные ответные меры, позволяя при этом контролировать процесс от и до.

- Обзор всех защищаемых активов с их текущим статусом в реальном времени и получение актуальной информации по наиболее удобным каналам связи.

EDR vs MDR

Рассмотрим ключевые преимущества EDR и MDR, чтобы Вы смогли сделать верный выбор для своей организации.

| EDR (Endpoint Detection and Response) | MDR (Managed Detection and Response) | |

Предотвращение простоев и ущерба для бизнеса благодаря защите от сложных и целевых угроз | | Круглосуточная расширенная защита от угроз, способных обойти автоматические системы безопасности |

Предоставляет вашим ИБ-специалистам полный обзор и контроль инфраструктуры, помогая им активно искать угрозы и реагировать на них, а не просто ожидать оповещений | | Решает проблему нехватки ИБ-специалистов и предоставляет основные преимущества круглосуточного SOC без затрат на его организацию внутри компании |

Единая консоль управления с наглядной отчетностью и гибкими настройкам поможет вашему ИБ-отделу работать эффективнее | | Позволяет сосредоточить внутренние ресурсы на решении критически важных задач, действительно требующих внимания ваших ИБ-специалистов |

Автоматизирует основную массу процессов, избавляя от необходимости использовать традиционные методы устранения последствий атак, которые могут вызвать простои | | Использует модели машинного обучения, позволяющие значительно повысить производительность аналитиков и минимизировать среднее время реагирования на угрозы |

Позволяет легко отслеживать и обнаруживать угрозы, централизованно обобщать криминологические данные, реагировать на атаки и предотвращать их | | Обеспечивает непрерывную экспертную защиту даже от самых сложных и изощренных угроз, не использующих вредоносное ПО |

Для организаций с собственным отделом IT-безопасности, которым необходимо получить полный обзор корпоративной инфраструктуры и минимизировать число задач, выполняемых вручную, за счет автоматизации реагирования | | Для компаний, стремящихся расширить свои возможности в области ИБ за счет делегирования основных задач по обнаружению и реагированию |

" ["DETAIL_TEXT_TYPE"]=> string(4) "html" ["~DETAIL_TEXT_TYPE"]=> string(4) "html" ["PREVIEW_TEXT_TYPE"]=> string(4) "text" ["~PREVIEW_TEXT_TYPE"]=> string(4) "text" ["LANG_DIR"]=> string(1) "/" ["~LANG_DIR"]=> string(1) "/" ["CODE"]=> string(42) "what_is_the_difference_between_edr_and_mdr" ["~CODE"]=> string(42) "what_is_the_difference_between_edr_and_mdr" ["EXTERNAL_ID"]=> string(4) "7984" ["~EXTERNAL_ID"]=> string(4) "7984" ["IBLOCK_TYPE_ID"]=> string(17) "nt_magnet_content" ["~IBLOCK_TYPE_ID"]=> string(17) "nt_magnet_content" ["IBLOCK_CODE"]=> string(17) "nt_magnet_news_s1" ["~IBLOCK_CODE"]=> string(17) "nt_magnet_news_s1" ["IBLOCK_EXTERNAL_ID"]=> NULL ["~IBLOCK_EXTERNAL_ID"]=> NULL ["LID"]=> string(2) "s1" ["~LID"]=> string(2) "s1" ["EDIT_LINK"]=> NULL ["DELETE_LINK"]=> NULL ["DISPLAY_ACTIVE_FROM"]=> string(22) "11 августа 2020" ["FIELDS"]=> array(3) { ["NAME"]=> string(47) "В чем разница между EDR и MDR?" ["PREVIEW_TEXT"]=> string(274) "Компании все больше осознают потребность в проактивном поиске угроз, пока никак не проявивших себя, но уже проникших в корпоративную инфраструктуру." ["PREVIEW_PICTURE"]=> array(19) { ["ID"]=> string(4) "7027" ["TIMESTAMP_X"]=> object(Bitrix\Main\Type\DateTime)#1180 (2) { ["userTimeEnabled":protected]=> bool(true) ["value":protected]=> object(DateTime)#1179 (3) { ["date"]=> string(26) "2021-10-01 12:52:35.000000" ["timezone_type"]=> int(3) ["timezone"]=> string(3) "UTC" } } ["MODULE_ID"]=> string(6) "iblock" ["HEIGHT"]=> string(3) "458" ["WIDTH"]=> string(3) "670" ["FILE_SIZE"]=> string(6) "175814" ["CONTENT_TYPE"]=> string(10) "image/jpeg" ["SUBDIR"]=> string(10) "iblock/bf7" ["FILE_NAME"]=> string(36) "f8g05fk3fkf779e8nzxamc4y850vjk8c.jpg" ["ORIGINAL_NAME"]=> string(7) "edr.jpg" ["DESCRIPTION"]=> string(0) "" ["HANDLER_ID"]=> NULL ["EXTERNAL_ID"]=> string(32) "800f3a587d320335832529c0d369347a" ["~src"]=> bool(false) ["SRC"]=> string(55) "/upload/iblock/bf7/f8g05fk3fkf779e8nzxamc4y850vjk8c.jpg" ["UNSAFE_SRC"]=> string(55) "/upload/iblock/bf7/f8g05fk3fkf779e8nzxamc4y850vjk8c.jpg" ["SAFE_SRC"]=> string(55) "/upload/iblock/bf7/f8g05fk3fkf779e8nzxamc4y850vjk8c.jpg" ["ALT"]=> string(47) "В чем разница между EDR и MDR?" ["TITLE"]=> string(47) "В чем разница между EDR и MDR?" } } ["DISPLAY_PROPERTIES"]=> array(0) { } ["IPROPERTY_VALUES"]=> array(0) { } } [3]=> array(46) { ["NAME"]=> string(43) "HP создает лабораторию 5G" ["~NAME"]=> string(43) "HP создает лабораторию 5G" ["PREVIEW_TEXT"]=> string(174) "Телекоммуникационные компании могут получить практический опыт с инновациями в лаборатории 5G" ["~PREVIEW_TEXT"]=> string(174) "Телекоммуникационные компании могут получить практический опыт с инновациями в лаборатории 5G" ["PREVIEW_PICTURE"]=> array(19) { ["ID"]=> string(4) "7446" ["TIMESTAMP_X"]=> object(Bitrix\Main\Type\DateTime)#1066 (2) { ["userTimeEnabled":protected]=> bool(true) ["value":protected]=> object(DateTime)#1217 (3) { ["date"]=> string(26) "2021-08-25 18:37:23.000000" ["timezone_type"]=> int(3) ["timezone"]=> string(3) "UTC" } } ["MODULE_ID"]=> string(6) "iblock" ["HEIGHT"]=> string(3) "458" ["WIDTH"]=> string(3) "670" ["FILE_SIZE"]=> string(6) "320925" ["CONTENT_TYPE"]=> string(10) "image/jpeg" ["SUBDIR"]=> string(10) "iblock/971" ["FILE_NAME"]=> string(36) "hgy3hxbmulskiv2tpxxp5lx0nybmqs5r.jpg" ["ORIGINAL_NAME"]=> string(6) "5g.jpg" ["DESCRIPTION"]=> string(0) "" ["HANDLER_ID"]=> NULL ["EXTERNAL_ID"]=> string(32) "2e034a4f7fcac6a89fe89766886e197e" ["~src"]=> bool(false) ["SRC"]=> string(55) "/upload/iblock/971/hgy3hxbmulskiv2tpxxp5lx0nybmqs5r.jpg" ["UNSAFE_SRC"]=> string(55) "/upload/iblock/971/hgy3hxbmulskiv2tpxxp5lx0nybmqs5r.jpg" ["SAFE_SRC"]=> string(55) "/upload/iblock/971/hgy3hxbmulskiv2tpxxp5lx0nybmqs5r.jpg" ["ALT"]=> string(43) "HP создает лабораторию 5G" ["TITLE"]=> string(43) "HP создает лабораторию 5G" } ["~PREVIEW_PICTURE"]=> string(4) "7446" ["ID"]=> string(4) "9317" ["~ID"]=> string(4) "9317" ["IBLOCK_ID"]=> string(2) "27" ["~IBLOCK_ID"]=> string(2) "27" ["IBLOCK_SECTION_ID"]=> string(3) "152" ["~IBLOCK_SECTION_ID"]=> string(3) "152" ["ACTIVE_FROM"]=> string(10) "06.08.2020" ["~ACTIVE_FROM"]=> string(10) "06.08.2020" ["TIMESTAMP_X"]=> string(19) "25.08.2021 23:50:40" ["~TIMESTAMP_X"]=> string(19) "25.08.2021 23:50:40" ["DETAIL_PAGE_URL"]=> string(39) "/company/news/hp_creates_laboratory_5g/" ["~DETAIL_PAGE_URL"]=> string(39) "/company/news/hp_creates_laboratory_5g/" ["LIST_PAGE_URL"]=> string(14) "/company/news/" ["~LIST_PAGE_URL"]=> string(14) "/company/news/" ["DETAIL_TEXT"]=> string(11560) "Hewlett Packard Enterprise (HPE) представила две основные инициативы 5G: лабораторию 5G и техническую демонстрацию автоматизированной оркестровки сегментов сети 5G. Оба проекта подчеркивают расширяющиеся варианты использования и растущие инновации, связанные с подключением 5G в бизнесе.

Несмотря на то, что пандемия коронавируса подавляет прогресс многих организаций и инициативы по цифровой трансформации, 5G продолжает развиваться. Количество подключений 5G во всем мире по состоянию на 1 квартал 2020 года превысило 63,6 миллиона, что означает рост на 308,7% с 4 квартала 2019 года.

В коммерческих сетях наблюдается аналогичный рост: сейчас существует 82 сети, и ожидается, что к концу 2020 года их число увеличится вдвое до 206. В связи с этим ростом HPE воспользовалась возможностью для содействия дальнейшим инновациям, в частности, путем создания решений от нескольких поставщиков.

«То, что мы продвигаем на рынок, - это сообщение о том, что пришло время создавать решения от разных поставщиков, - сказал Ричард Бэнд, руководитель отдела мобильных ядер и 5G в HPE CMS. «Если вы посмотрите на рынок 5G или рынок опорных сетей, то осталось очень мало поставщиков, которые могут выполнять непрерывный процесс».

«Многие из наших клиентов, включая Orange, ищут способы диверсифицировать свою базу поставщиков», - добавил Бэнд. «Orange хочет построить сеть с несколькими поставщиками, и эта демонстрация роботов, которую мы провели с ними, стала первым шагом в ее создании. Лаборатория HPE 5G - это инициатива HPE, направленная на создание экосистемы с несколькими поставщиками».

Лаборатория HPE 5G

Лаборатория HPE 5G Lab - это тестовая среда, в которой операторы связи и партнеры могут экспериментировать и проверять сетевые решения 5G. Согласно пресс-релизу, миссия лаборатории состоит в том, чтобы помочь операторам связи ускорить внедрение 5G и быстрее получать прибыль, получая практический опыт работы с новейшими технологиями 5G.

Лаборатория основана на конкретной группе решений HPE 5G, включая HPE 5G Core Stack, HPE Telco Cloud, HPE Telco Blueprints for Core и Edge и сетевое оборудование Aruba, которое пользователи HPE Lab могут использовать для тестирования инноваций.

Благодаря HPE Lab резко увеличивается доля стандартных ИТ-инструментов и технологий в телекоммуникационной компании. Исторически телекоммуникационная компания была очень закрытой средой.

Эта лабораторная работа призвана помочь отрасли понять, как использовать все эти возможности; в конечном итоге цель состоит в том, чтобы добиться гораздо более высокой степени автоматизации и гораздо более быстрых инноваций.

Лаборатория HPE 5G расположена в Форт-Коллинзе, штат Колорадо, и доступна по всему миру для клиентов и партнеров HPE через удаленный доступ, включая предоставление персонала для управления лабораторной средой и ее эксплуатации, а также помощи в интеграции и тестировании.

Чтобы получить доступ к HPE 5G Lab и пройти проверку через 5G Core Stack, независимые поставщики программного обеспечения (ISV) должны присоединиться к программе HPE Partner Ready, которая позволит им продемонстрировать соответствие стандартам 3GPP и использовать экосистему HPE 5G.

Демонстрация автоматизированной оркестровки сетей 5G

Второе крупное объявление HPE связано с партнерством с Orange и Casa Systems, которое использует комплектного робота для демонстрации автоматизированной оркестровки сегментов сети 5G.

«Разделение сети 5G ... это своего рода виртуальная частная сеть из мобильных сетей», - сказал Бэнд. «Разделение сети на самом деле связано с возможностью создавать экземпляры различных стыков, разных сетей, разных характеристик и логически изолировать их друг от друга, в том числе с точки зрения безопасности».

Сотрудничество демонстрирует способность облачной базовой сети 5G распознавать ухудшение качества обслуживания (QoS) в общем сетевом сегменте для критически важных услуг и автоматически самокорректировать, создавая новый выделенный сетевой сегмент немедленно, согласно к выпуску.

«Мы создали начальный сегмент сети для этих сетевых функций, реализовали возможности базовой сети 5G и запустили этого робота», - сказал Бэнд. «Этот робот вращается и самоуравновешивается, и это пульт дистанционного управления. Таким образом, функция, которая сообщает ему, что делать, на самом деле не на роботе, а удаленная. Она подключена через эту сеть 5G, и затем мы начинаем загрузку дополнительного трафика в сеть, так что она становится насыщенной".

Вы видите, что поведение робота становится неустойчивым, потому что он не получает вовремя инструкции с централизованного сервера. В этот момент мы говорим: «Хорошо, мы разделимся ». И мы создадим экземпляры различных наборов сетевых функций, разных сегментов сети, но они предназначены только для этого робота. Мы создаем экземпляр автоматически. Затем мы сообщаем роботу, что с этого момента вы можете использовать это. И в этот момент вы видите, что поведение снова становится гладким".

Исторически сложилось так, что если телекоммуникационная компания хочет построить сеть, она строит ее один раз и больше никогда к ней не обращается.

«Здесь мы демонстрируем способность реагировать в реальном или близком к реальному времени на условия и увеличивать пропускную способность сети. Благодаря этому сеть работает намного быстрее», - сказал Бэнд. «В качестве абонента мобильной связи вы получаете гораздо более плавную работу, но реальная ценность, вообще говоря, для 5G, в том числе для сегментации сети, действительно для предприятий - их собственные внутренние процессы или то, что они будут вам предлагать».

Следующие шаги для Orange, HPE и Casa заключаются в расширении демонстрации этого варианта использования до сквозной пробной версии в кампусе, чтобы перейти к более широкой доступности услуг, согласно релизу.

«Эта демонстрация с Orange и Casa подчеркивает нашу способность автоматизировать и управлять полным жизненным циклом услуг 5G в облачных средах с несколькими поставщиками», - сказал Доменико Конвертино, вице-президент HPE по управлению продуктами, коммуникациям и медиа-решениям.

Открытое ядро 5G является для операторов ключом к выходу из привязки к одному поставщику сетей предыдущего поколения. Блок HPE 5G Core Stack, а также наша недавно анонсированная лаборатория HPE 5G Lab обеспечивают ускоренный переход к открытой сети 5G и совместимы." ["~DETAIL_TEXT"]=> string(11560) "Hewlett Packard Enterprise (HPE) представила две основные инициативы 5G: лабораторию 5G и техническую демонстрацию автоматизированной оркестровки сегментов сети 5G. Оба проекта подчеркивают расширяющиеся варианты использования и растущие инновации, связанные с подключением 5G в бизнесе.

Несмотря на то, что пандемия коронавируса подавляет прогресс многих организаций и инициативы по цифровой трансформации, 5G продолжает развиваться. Количество подключений 5G во всем мире по состоянию на 1 квартал 2020 года превысило 63,6 миллиона, что означает рост на 308,7% с 4 квартала 2019 года.

В коммерческих сетях наблюдается аналогичный рост: сейчас существует 82 сети, и ожидается, что к концу 2020 года их число увеличится вдвое до 206. В связи с этим ростом HPE воспользовалась возможностью для содействия дальнейшим инновациям, в частности, путем создания решений от нескольких поставщиков.

«То, что мы продвигаем на рынок, - это сообщение о том, что пришло время создавать решения от разных поставщиков, - сказал Ричард Бэнд, руководитель отдела мобильных ядер и 5G в HPE CMS. «Если вы посмотрите на рынок 5G или рынок опорных сетей, то осталось очень мало поставщиков, которые могут выполнять непрерывный процесс».

«Многие из наших клиентов, включая Orange, ищут способы диверсифицировать свою базу поставщиков», - добавил Бэнд. «Orange хочет построить сеть с несколькими поставщиками, и эта демонстрация роботов, которую мы провели с ними, стала первым шагом в ее создании. Лаборатория HPE 5G - это инициатива HPE, направленная на создание экосистемы с несколькими поставщиками».

Лаборатория HPE 5G

Лаборатория HPE 5G Lab - это тестовая среда, в которой операторы связи и партнеры могут экспериментировать и проверять сетевые решения 5G. Согласно пресс-релизу, миссия лаборатории состоит в том, чтобы помочь операторам связи ускорить внедрение 5G и быстрее получать прибыль, получая практический опыт работы с новейшими технологиями 5G.

Лаборатория основана на конкретной группе решений HPE 5G, включая HPE 5G Core Stack, HPE Telco Cloud, HPE Telco Blueprints for Core и Edge и сетевое оборудование Aruba, которое пользователи HPE Lab могут использовать для тестирования инноваций.

Благодаря HPE Lab резко увеличивается доля стандартных ИТ-инструментов и технологий в телекоммуникационной компании. Исторически телекоммуникационная компания была очень закрытой средой.

Эта лабораторная работа призвана помочь отрасли понять, как использовать все эти возможности; в конечном итоге цель состоит в том, чтобы добиться гораздо более высокой степени автоматизации и гораздо более быстрых инноваций.

Лаборатория HPE 5G расположена в Форт-Коллинзе, штат Колорадо, и доступна по всему миру для клиентов и партнеров HPE через удаленный доступ, включая предоставление персонала для управления лабораторной средой и ее эксплуатации, а также помощи в интеграции и тестировании.

Чтобы получить доступ к HPE 5G Lab и пройти проверку через 5G Core Stack, независимые поставщики программного обеспечения (ISV) должны присоединиться к программе HPE Partner Ready, которая позволит им продемонстрировать соответствие стандартам 3GPP и использовать экосистему HPE 5G.

Демонстрация автоматизированной оркестровки сетей 5G

Второе крупное объявление HPE связано с партнерством с Orange и Casa Systems, которое использует комплектного робота для демонстрации автоматизированной оркестровки сегментов сети 5G.

«Разделение сети 5G ... это своего рода виртуальная частная сеть из мобильных сетей», - сказал Бэнд. «Разделение сети на самом деле связано с возможностью создавать экземпляры различных стыков, разных сетей, разных характеристик и логически изолировать их друг от друга, в том числе с точки зрения безопасности».

Сотрудничество демонстрирует способность облачной базовой сети 5G распознавать ухудшение качества обслуживания (QoS) в общем сетевом сегменте для критически важных услуг и автоматически самокорректировать, создавая новый выделенный сетевой сегмент немедленно, согласно к выпуску.

«Мы создали начальный сегмент сети для этих сетевых функций, реализовали возможности базовой сети 5G и запустили этого робота», - сказал Бэнд. «Этот робот вращается и самоуравновешивается, и это пульт дистанционного управления. Таким образом, функция, которая сообщает ему, что делать, на самом деле не на роботе, а удаленная. Она подключена через эту сеть 5G, и затем мы начинаем загрузку дополнительного трафика в сеть, так что она становится насыщенной".

Вы видите, что поведение робота становится неустойчивым, потому что он не получает вовремя инструкции с централизованного сервера. В этот момент мы говорим: «Хорошо, мы разделимся ». И мы создадим экземпляры различных наборов сетевых функций, разных сегментов сети, но они предназначены только для этого робота. Мы создаем экземпляр автоматически. Затем мы сообщаем роботу, что с этого момента вы можете использовать это. И в этот момент вы видите, что поведение снова становится гладким".

Исторически сложилось так, что если телекоммуникационная компания хочет построить сеть, она строит ее один раз и больше никогда к ней не обращается.

«Здесь мы демонстрируем способность реагировать в реальном или близком к реальному времени на условия и увеличивать пропускную способность сети. Благодаря этому сеть работает намного быстрее», - сказал Бэнд. «В качестве абонента мобильной связи вы получаете гораздо более плавную работу, но реальная ценность, вообще говоря, для 5G, в том числе для сегментации сети, действительно для предприятий - их собственные внутренние процессы или то, что они будут вам предлагать».

Следующие шаги для Orange, HPE и Casa заключаются в расширении демонстрации этого варианта использования до сквозной пробной версии в кампусе, чтобы перейти к более широкой доступности услуг, согласно релизу.

«Эта демонстрация с Orange и Casa подчеркивает нашу способность автоматизировать и управлять полным жизненным циклом услуг 5G в облачных средах с несколькими поставщиками», - сказал Доменико Конвертино, вице-президент HPE по управлению продуктами, коммуникациям и медиа-решениям.

Открытое ядро 5G является для операторов ключом к выходу из привязки к одному поставщику сетей предыдущего поколения. Блок HPE 5G Core Stack, а также наша недавно анонсированная лаборатория HPE 5G Lab обеспечивают ускоренный переход к открытой сети 5G и совместимы." ["DETAIL_TEXT_TYPE"]=> string(4) "html" ["~DETAIL_TEXT_TYPE"]=> string(4) "html" ["PREVIEW_TEXT_TYPE"]=> string(4) "text" ["~PREVIEW_TEXT_TYPE"]=> string(4) "text" ["LANG_DIR"]=> string(1) "/" ["~LANG_DIR"]=> string(1) "/" ["CODE"]=> string(24) "hp_creates_laboratory_5g" ["~CODE"]=> string(24) "hp_creates_laboratory_5g" ["EXTERNAL_ID"]=> string(4) "7983" ["~EXTERNAL_ID"]=> string(4) "7983" ["IBLOCK_TYPE_ID"]=> string(17) "nt_magnet_content" ["~IBLOCK_TYPE_ID"]=> string(17) "nt_magnet_content" ["IBLOCK_CODE"]=> string(17) "nt_magnet_news_s1" ["~IBLOCK_CODE"]=> string(17) "nt_magnet_news_s1" ["IBLOCK_EXTERNAL_ID"]=> NULL ["~IBLOCK_EXTERNAL_ID"]=> NULL ["LID"]=> string(2) "s1" ["~LID"]=> string(2) "s1" ["EDIT_LINK"]=> NULL ["DELETE_LINK"]=> NULL ["DISPLAY_ACTIVE_FROM"]=> string(21) "6 августа 2020" ["FIELDS"]=> array(3) { ["NAME"]=> string(43) "HP создает лабораторию 5G" ["PREVIEW_TEXT"]=> string(174) "Телекоммуникационные компании могут получить практический опыт с инновациями в лаборатории 5G" ["PREVIEW_PICTURE"]=> array(19) { ["ID"]=> string(4) "7446" ["TIMESTAMP_X"]=> object(Bitrix\Main\Type\DateTime)#1066 (2) { ["userTimeEnabled":protected]=> bool(true) ["value":protected]=> object(DateTime)#1217 (3) { ["date"]=> string(26) "2021-08-25 18:37:23.000000" ["timezone_type"]=> int(3) ["timezone"]=> string(3) "UTC" } } ["MODULE_ID"]=> string(6) "iblock" ["HEIGHT"]=> string(3) "458" ["WIDTH"]=> string(3) "670" ["FILE_SIZE"]=> string(6) "320925" ["CONTENT_TYPE"]=> string(10) "image/jpeg" ["SUBDIR"]=> string(10) "iblock/971" ["FILE_NAME"]=> string(36) "hgy3hxbmulskiv2tpxxp5lx0nybmqs5r.jpg" ["ORIGINAL_NAME"]=> string(6) "5g.jpg" ["DESCRIPTION"]=> string(0) "" ["HANDLER_ID"]=> NULL ["EXTERNAL_ID"]=> string(32) "2e034a4f7fcac6a89fe89766886e197e" ["~src"]=> bool(false) ["SRC"]=> string(55) "/upload/iblock/971/hgy3hxbmulskiv2tpxxp5lx0nybmqs5r.jpg" ["UNSAFE_SRC"]=> string(55) "/upload/iblock/971/hgy3hxbmulskiv2tpxxp5lx0nybmqs5r.jpg" ["SAFE_SRC"]=> string(55) "/upload/iblock/971/hgy3hxbmulskiv2tpxxp5lx0nybmqs5r.jpg" ["ALT"]=> string(43) "HP создает лабораторию 5G" ["TITLE"]=> string(43) "HP создает лабораторию 5G" } } ["DISPLAY_PROPERTIES"]=> array(0) { } ["IPROPERTY_VALUES"]=> array(0) { } } [4]=> array(46) { ["NAME"]=> string(71) "Microsoft планирует купить бизнес TikTok в США" ["~NAME"]=> string(71) "Microsoft планирует купить бизнес TikTok в США" ["PREVIEW_TEXT"]=> string(168) "Глава Microsoft Сатья Наделла уже начал обсуждение покупки с президентом США Дональдом Трампом." ["~PREVIEW_TEXT"]=> string(168) "Глава Microsoft Сатья Наделла уже начал обсуждение покупки с президентом США Дональдом Трампом." ["PREVIEW_PICTURE"]=> array(19) { ["ID"]=> string(4) "7445" ["TIMESTAMP_X"]=> object(Bitrix\Main\Type\DateTime)#1204 (2) { ["userTimeEnabled":protected]=> bool(true) ["value":protected]=> object(DateTime)#1218 (3) { ["date"]=> string(26) "2021-08-25 18:37:23.000000" ["timezone_type"]=> int(3) ["timezone"]=> string(3) "UTC" } } ["MODULE_ID"]=> string(6) "iblock" ["HEIGHT"]=> string(3) "458" ["WIDTH"]=> string(3) "670" ["FILE_SIZE"]=> string(6) "143771" ["CONTENT_TYPE"]=> string(10) "image/jpeg" ["SUBDIR"]=> string(10) "iblock/95f" ["FILE_NAME"]=> string(36) "u0a607gur3a93j038sk36syglvrsgn2x.jpg" ["ORIGINAL_NAME"]=> string(10) "222369.jpg" ["DESCRIPTION"]=> string(0) "" ["HANDLER_ID"]=> NULL ["EXTERNAL_ID"]=> string(32) "ee543aec8992a7f575db27dbf3fc2986" ["~src"]=> bool(false) ["SRC"]=> string(55) "/upload/iblock/95f/u0a607gur3a93j038sk36syglvrsgn2x.jpg" ["UNSAFE_SRC"]=> string(55) "/upload/iblock/95f/u0a607gur3a93j038sk36syglvrsgn2x.jpg" ["SAFE_SRC"]=> string(55) "/upload/iblock/95f/u0a607gur3a93j038sk36syglvrsgn2x.jpg" ["ALT"]=> string(71) "Microsoft планирует купить бизнес TikTok в США" ["TITLE"]=> string(71) "Microsoft планирует купить бизнес TikTok в США" } ["~PREVIEW_PICTURE"]=> string(4) "7445" ["ID"]=> string(4) "9316" ["~ID"]=> string(4) "9316" ["IBLOCK_ID"]=> string(2) "27" ["~IBLOCK_ID"]=> string(2) "27" ["IBLOCK_SECTION_ID"]=> string(3) "152" ["~IBLOCK_SECTION_ID"]=> string(3) "152" ["ACTIVE_FROM"]=> string(10) "04.08.2020" ["~ACTIVE_FROM"]=> string(10) "04.08.2020" ["TIMESTAMP_X"]=> string(19) "25.08.2021 23:50:40" ["~TIMESTAMP_X"]=> string(19) "25.08.2021 23:50:40" ["DETAIL_PAGE_URL"]=> string(69) "/company/news/microsoft_is_planning_to_buy_a_business_tiktok_in_usa_/" ["~DETAIL_PAGE_URL"]=> string(69) "/company/news/microsoft_is_planning_to_buy_a_business_tiktok_in_usa_/" ["LIST_PAGE_URL"]=> string(14) "/company/news/" ["~LIST_PAGE_URL"]=> string(14) "/company/news/" ["DETAIL_TEXT"]=> string(2449) "В воскресенье, 2 августа, компания Microsoft официально заявила о том, что ведет переговоры по поводу приобретения американского филиала TikTok. Согласно заявлению, глава Microsoft Сатья Наделла уже встречался по данному вопросу с президентом США Дональдом Трампом.

Microsoft обязуется приобрести TikTok «при условии полного анализа безопасности и предоставления надлежащих экономических выгод США, включая Министерство финансов». Компания ведет переговоры как о приобретении, так и об управлении бизнесом TikTok в США, Канаде, Австралии и Новой Зеландии. Также возможно участие других инвесторов, которым будет принадлежать меньшая доля.

По словам Microsoft, обсуждение условий сделки с китайской компанией ByteDance, которой принадлежит TikTok, - это «вопрос нескольких недель». Обсуждения должны закончиться не позднее 15 сентября нынешнего года. До этого времени компания продолжит переговоры с правительством США, в том числе с президентом Дональдом Трампом.

Microsoft обещает обеспечить «безопасность на мировом уровне, конфиденциальность и цифровую защиту», а также гарантирует, что все персональные данные американских пользователей TikTok будут храниться исключительно в США. Если какие-либо пользовательские данные в настоящее время хранятся за пределами США, Microsoft обеспечит их удаление с серверов за пределами страны после их перенесения." ["~DETAIL_TEXT"]=> string(2419) "В воскресенье, 2 августа, компания Microsoft официально заявила о том, что ведет переговоры по поводу приобретения американского филиала TikTok. Согласно заявлению, глава Microsoft Сатья Наделла уже встречался по данному вопросу с президентом США Дональдом Трампом. Microsoft обязуется приобрести TikTok «при условии полного анализа безопасности и предоставления надлежащих экономических выгод США, включая Министерство финансов». Компания ведет переговоры как о приобретении, так и об управлении бизнесом TikTok в США, Канаде, Австралии и Новой Зеландии. Также возможно участие других инвесторов, которым будет принадлежать меньшая доля. По словам Microsoft, обсуждение условий сделки с китайской компанией ByteDance, которой принадлежит TikTok, - это «вопрос нескольких недель». Обсуждения должны закончиться не позднее 15 сентября нынешнего года. До этого времени компания продолжит переговоры с правительством США, в том числе с президентом Дональдом Трампом. Microsoft обещает обеспечить «безопасность на мировом уровне, конфиденциальность и цифровую защиту», а также гарантирует, что все персональные данные американских пользователей TikTok будут храниться исключительно в США. Если какие-либо пользовательские данные в настоящее время хранятся за пределами США, Microsoft обеспечит их удаление с серверов за пределами страны после их перенесения." ["DETAIL_TEXT_TYPE"]=> string(4) "text" ["~DETAIL_TEXT_TYPE"]=> string(4) "text" ["PREVIEW_TEXT_TYPE"]=> string(4) "text" ["~PREVIEW_TEXT_TYPE"]=> string(4) "text" ["LANG_DIR"]=> string(1) "/" ["~LANG_DIR"]=> string(1) "/" ["CODE"]=> string(54) "microsoft_is_planning_to_buy_a_business_tiktok_in_usa_" ["~CODE"]=> string(54) "microsoft_is_planning_to_buy_a_business_tiktok_in_usa_" ["EXTERNAL_ID"]=> string(4) "7982" ["~EXTERNAL_ID"]=> string(4) "7982" ["IBLOCK_TYPE_ID"]=> string(17) "nt_magnet_content" ["~IBLOCK_TYPE_ID"]=> string(17) "nt_magnet_content" ["IBLOCK_CODE"]=> string(17) "nt_magnet_news_s1" ["~IBLOCK_CODE"]=> string(17) "nt_magnet_news_s1" ["IBLOCK_EXTERNAL_ID"]=> NULL ["~IBLOCK_EXTERNAL_ID"]=> NULL ["LID"]=> string(2) "s1" ["~LID"]=> string(2) "s1" ["EDIT_LINK"]=> NULL ["DELETE_LINK"]=> NULL ["DISPLAY_ACTIVE_FROM"]=> string(21) "4 августа 2020" ["FIELDS"]=> array(3) { ["NAME"]=> string(71) "Microsoft планирует купить бизнес TikTok в США" ["PREVIEW_TEXT"]=> string(168) "Глава Microsoft Сатья Наделла уже начал обсуждение покупки с президентом США Дональдом Трампом." ["PREVIEW_PICTURE"]=> array(19) { ["ID"]=> string(4) "7445" ["TIMESTAMP_X"]=> object(Bitrix\Main\Type\DateTime)#1204 (2) { ["userTimeEnabled":protected]=> bool(true) ["value":protected]=> object(DateTime)#1218 (3) { ["date"]=> string(26) "2021-08-25 18:37:23.000000" ["timezone_type"]=> int(3) ["timezone"]=> string(3) "UTC" } } ["MODULE_ID"]=> string(6) "iblock" ["HEIGHT"]=> string(3) "458" ["WIDTH"]=> string(3) "670" ["FILE_SIZE"]=> string(6) "143771" ["CONTENT_TYPE"]=> string(10) "image/jpeg" ["SUBDIR"]=> string(10) "iblock/95f" ["FILE_NAME"]=> string(36) "u0a607gur3a93j038sk36syglvrsgn2x.jpg" ["ORIGINAL_NAME"]=> string(10) "222369.jpg" ["DESCRIPTION"]=> string(0) "" ["HANDLER_ID"]=> NULL ["EXTERNAL_ID"]=> string(32) "ee543aec8992a7f575db27dbf3fc2986" ["~src"]=> bool(false) ["SRC"]=> string(55) "/upload/iblock/95f/u0a607gur3a93j038sk36syglvrsgn2x.jpg" ["UNSAFE_SRC"]=> string(55) "/upload/iblock/95f/u0a607gur3a93j038sk36syglvrsgn2x.jpg" ["SAFE_SRC"]=> string(55) "/upload/iblock/95f/u0a607gur3a93j038sk36syglvrsgn2x.jpg" ["ALT"]=> string(71) "Microsoft планирует купить бизнес TikTok в США" ["TITLE"]=> string(71) "Microsoft планирует купить бизнес TikTok в США" } } ["DISPLAY_PROPERTIES"]=> array(0) { } ["IPROPERTY_VALUES"]=> array(0) { } } [5]=> array(46) { ["NAME"]=> string(83) "Garmin восстановила свои файлы после кибератаки" ["~NAME"]=> string(83) "Garmin восстановила свои файлы после кибератаки" ["PREVIEW_TEXT"]=> string(216) "Единственный способ, с помощью которого компания могла получить ключ для расшифровки файлов, - заплатить вымогателям." ["~PREVIEW_TEXT"]=> string(216) "Единственный способ, с помощью которого компания могла получить ключ для расшифровки файлов, - заплатить вымогателям." ["PREVIEW_PICTURE"]=> array(19) { ["ID"]=> string(4) "7025" ["TIMESTAMP_X"]=> object(Bitrix\Main\Type\DateTime)#1184 (2) { ["userTimeEnabled":protected]=> bool(true) ["value":protected]=> object(DateTime)#1183 (3) { ["date"]=> string(26) "2021-08-25 18:37:09.000000" ["timezone_type"]=> int(3) ["timezone"]=> string(3) "UTC" } } ["MODULE_ID"]=> string(6) "iblock" ["HEIGHT"]=> string(3) "458" ["WIDTH"]=> string(3) "670" ["FILE_SIZE"]=> string(6) "106992" ["CONTENT_TYPE"]=> string(10) "image/jpeg" ["SUBDIR"]=> string(10) "iblock/3dd" ["FILE_NAME"]=> string(36) "l6agva2ihotu5xhauuwdhc2s6su66ejb.jpg" ["ORIGINAL_NAME"]=> string(7) "gar.jpg" ["DESCRIPTION"]=> string(0) "" ["HANDLER_ID"]=> NULL ["EXTERNAL_ID"]=> string(32) "624b330d8d65b870d1e53f42afb6f4ad" ["~src"]=> bool(false) ["SRC"]=> string(55) "/upload/iblock/3dd/l6agva2ihotu5xhauuwdhc2s6su66ejb.jpg" ["UNSAFE_SRC"]=> string(55) "/upload/iblock/3dd/l6agva2ihotu5xhauuwdhc2s6su66ejb.jpg" ["SAFE_SRC"]=> string(55) "/upload/iblock/3dd/l6agva2ihotu5xhauuwdhc2s6su66ejb.jpg" ["ALT"]=> string(83) "Garmin восстановила свои файлы после кибератаки" ["TITLE"]=> string(83) "Garmin восстановила свои файлы после кибератаки" } ["~PREVIEW_PICTURE"]=> string(4) "7025" ["ID"]=> string(4) "9097" ["~ID"]=> string(4) "9097" ["IBLOCK_ID"]=> string(2) "27" ["~IBLOCK_ID"]=> string(2) "27" ["IBLOCK_SECTION_ID"]=> string(3) "149" ["~IBLOCK_SECTION_ID"]=> string(3) "149" ["ACTIVE_FROM"]=> string(10) "03.08.2020" ["~ACTIVE_FROM"]=> string(10) "03.08.2020" ["TIMESTAMP_X"]=> string(19) "25.08.2021 23:49:55" ["~TIMESTAMP_X"]=> string(19) "25.08.2021 23:49:55" ["DETAIL_PAGE_URL"]=> string(64) "/company/news/garmin_has_restored_its_files_after_cyber_attacks/" ["~DETAIL_PAGE_URL"]=> string(64) "/company/news/garmin_has_restored_its_files_after_cyber_attacks/" ["LIST_PAGE_URL"]=> string(14) "/company/news/" ["~LIST_PAGE_URL"]=> string(14) "/company/news/" ["DETAIL_TEXT"]=> string(4469) "Американский производитель цифровых устройств для навигации, активного отдыха и занятий спортом, компания Garmin, восстановила свои данные после атаки вымогательского ПО WastedLocker с помощью ключа для дешифровки.

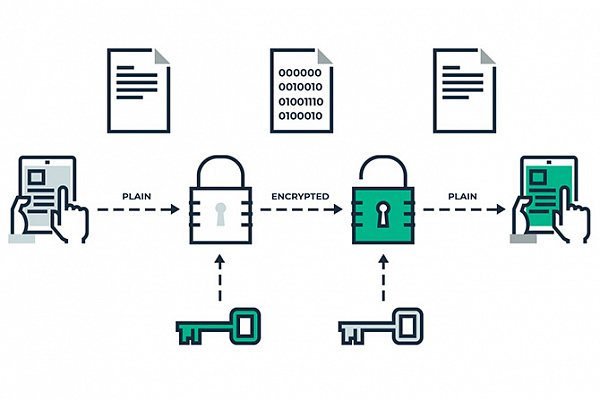

Напомним, 23 июля нынешнего года пользователи по всему миру не могли получить доступ к подключенным сервисам, в том числе к Garmin Connect, flyGarmin, Strava и inReach. Хотя сама компания не раскрыла характер инцидента, согласно публикациям ее сотрудников в соцсетях, Garmin стала жертвой вымогательского ПО WastedLocker, зашифровавшего ее сети и потребовавшего выкуп в размере до $10 млн.

Через несколько дней после кибератаки компания объявила о постепенном восстановлении сервисов, и поползли слухи, что она заплатила вымогателям требуемую сумму. В Garmin данную информацию не комментируют. Однако, как заявили специалисты портала BleepingComputer, компания получила ключ для расшифровки файлов, и они могут это доказать.

По словам специалистов, им удалось получить исполняемый файл, созданный IT-отделом для восстановления данных на рабочих станциях и установки решений безопасности.

WastedLocker – появившееся недавно вымогательское ПО для атак на предприятия. В его алгоритме шифрования пока не обнаружены уязвимости, поэтому ИБ-эксперты не могут создать инструмент для бесплатного восстановления зашифрованных им файлов. То есть, для того чтобы получить ключ, Garmin нужно было заплатить вымогателям. Во сколько он обошелся компании, неизвестно.

Полученный специалистами пакет восстановления включает в себя различные установщики антивирусного ПО, ключ дешифрования, расшифровщик WastedLocker и скрипт для их запуска. После выполнения пакет восстановления расшифровывает данные на компьютере, а затем устанавливает на нем решения безопасности. Скрипт содержит временную метку «07/25/2020», а значит, выкуп был уплачен 24 или 25 июля.

С помощью образца WastedLocker, использовавшегося в атаке на Garmin, исследователи зашифровали виртуальную машину с целью протестировать декриптор. Как показал эксперимент, декриптор справился с задачей «на ура».

Ставшие жертвами вымогательского ПО компании должны придерживаться одного правила: удалять все данные с атакованных компьютеров и устанавливать чистые образы. Это необходимо, поскольку никогда нельзя сказать, какие изменения могли внести хакеры. Однако, судя по скрипту, Garmin не соблюла правило и просто расшифровала свои данные с помощью декриптора, установив затем решения безопасности." ["~DETAIL_TEXT"]=> string(4399) "Американский производитель цифровых устройств для навигации, активного отдыха и занятий спортом, компания Garmin, восстановила свои данные после атаки вымогательского ПО WastedLocker с помощью ключа для дешифровки. Напомним, 23 июля нынешнего года пользователи по всему миру не могли получить доступ к подключенным сервисам, в том числе к Garmin Connect, flyGarmin, Strava и inReach. Хотя сама компания не раскрыла характер инцидента, согласно публикациям ее сотрудников в соцсетях, Garmin стала жертвой вымогательского ПО WastedLocker, зашифровавшего ее сети и потребовавшего выкуп в размере до $10 млн. Через несколько дней после кибератаки компания объявила о постепенном восстановлении сервисов, и поползли слухи, что она заплатила вымогателям требуемую сумму. В Garmin данную информацию не комментируют. Однако, как заявили специалисты портала BleepingComputer, компания получила ключ для расшифровки файлов, и они могут это доказать. По словам специалистов, им удалось получить исполняемый файл, созданный IT-отделом для восстановления данных на рабочих станциях и установки решений безопасности. WastedLocker – появившееся недавно вымогательское ПО для атак на предприятия. В его алгоритме шифрования пока не обнаружены уязвимости, поэтому ИБ-эксперты не могут создать инструмент для бесплатного восстановления зашифрованных им файлов. То есть, для того чтобы получить ключ, Garmin нужно было заплатить вымогателям. Во сколько он обошелся компании, неизвестно. Полученный специалистами пакет восстановления включает в себя различные установщики антивирусного ПО, ключ дешифрования, расшифровщик WastedLocker и скрипт для их запуска. После выполнения пакет восстановления расшифровывает данные на компьютере, а затем устанавливает на нем решения безопасности. Скрипт содержит временную метку «07/25/2020», а значит, выкуп был уплачен 24 или 25 июля. С помощью образца WastedLocker, использовавшегося в атаке на Garmin, исследователи зашифровали виртуальную машину с целью протестировать декриптор. Как показал эксперимент, декриптор справился с задачей «на ура». Ставшие жертвами вымогательского ПО компании должны придерживаться одного правила: удалять все данные с атакованных компьютеров и устанавливать чистые образы. Это необходимо, поскольку никогда нельзя сказать, какие изменения могли внести хакеры. Однако, судя по скрипту, Garmin не соблюла правило и просто расшифровала свои данные с помощью декриптора, установив затем решения безопасности." ["DETAIL_TEXT_TYPE"]=> string(4) "text" ["~DETAIL_TEXT_TYPE"]=> string(4) "text" ["PREVIEW_TEXT_TYPE"]=> string(4) "text" ["~PREVIEW_TEXT_TYPE"]=> string(4) "text" ["LANG_DIR"]=> string(1) "/" ["~LANG_DIR"]=> string(1) "/" ["CODE"]=> string(49) "garmin_has_restored_its_files_after_cyber_attacks" ["~CODE"]=> string(49) "garmin_has_restored_its_files_after_cyber_attacks" ["EXTERNAL_ID"]=> string(4) "7968" ["~EXTERNAL_ID"]=> string(4) "7968" ["IBLOCK_TYPE_ID"]=> string(17) "nt_magnet_content" ["~IBLOCK_TYPE_ID"]=> string(17) "nt_magnet_content" ["IBLOCK_CODE"]=> string(17) "nt_magnet_news_s1" ["~IBLOCK_CODE"]=> string(17) "nt_magnet_news_s1" ["IBLOCK_EXTERNAL_ID"]=> NULL ["~IBLOCK_EXTERNAL_ID"]=> NULL ["LID"]=> string(2) "s1" ["~LID"]=> string(2) "s1" ["EDIT_LINK"]=> NULL ["DELETE_LINK"]=> NULL ["DISPLAY_ACTIVE_FROM"]=> string(21) "3 августа 2020" ["FIELDS"]=> array(3) { ["NAME"]=> string(83) "Garmin восстановила свои файлы после кибератаки" ["PREVIEW_TEXT"]=> string(216) "Единственный способ, с помощью которого компания могла получить ключ для расшифровки файлов, - заплатить вымогателям." ["PREVIEW_PICTURE"]=> array(19) { ["ID"]=> string(4) "7025" ["TIMESTAMP_X"]=> object(Bitrix\Main\Type\DateTime)#1184 (2) { ["userTimeEnabled":protected]=> bool(true) ["value":protected]=> object(DateTime)#1183 (3) { ["date"]=> string(26) "2021-08-25 18:37:09.000000" ["timezone_type"]=> int(3) ["timezone"]=> string(3) "UTC" } } ["MODULE_ID"]=> string(6) "iblock" ["HEIGHT"]=> string(3) "458" ["WIDTH"]=> string(3) "670" ["FILE_SIZE"]=> string(6) "106992" ["CONTENT_TYPE"]=> string(10) "image/jpeg" ["SUBDIR"]=> string(10) "iblock/3dd" ["FILE_NAME"]=> string(36) "l6agva2ihotu5xhauuwdhc2s6su66ejb.jpg" ["ORIGINAL_NAME"]=> string(7) "gar.jpg" ["DESCRIPTION"]=> string(0) "" ["HANDLER_ID"]=> NULL ["EXTERNAL_ID"]=> string(32) "624b330d8d65b870d1e53f42afb6f4ad" ["~src"]=> bool(false) ["SRC"]=> string(55) "/upload/iblock/3dd/l6agva2ihotu5xhauuwdhc2s6su66ejb.jpg" ["UNSAFE_SRC"]=> string(55) "/upload/iblock/3dd/l6agva2ihotu5xhauuwdhc2s6su66ejb.jpg" ["SAFE_SRC"]=> string(55) "/upload/iblock/3dd/l6agva2ihotu5xhauuwdhc2s6su66ejb.jpg" ["ALT"]=> string(83) "Garmin восстановила свои файлы после кибератаки" ["TITLE"]=> string(83) "Garmin восстановила свои файлы после кибератаки" } } ["DISPLAY_PROPERTIES"]=> array(0) { } ["IPROPERTY_VALUES"]=> array(0) { } } [6]=> array(46) { ["NAME"]=> string(85) "Microsoft принудительно обновит старые версии Windows" ["~NAME"]=> string(85) "Microsoft принудительно обновит старые версии Windows" ["PREVIEW_TEXT"]=> string(214) "Windows 10 May 2020 Update начало распространяться для гораздо более широкого круга устройств, включая более старые компьютеры." ["~PREVIEW_TEXT"]=> string(214) "Windows 10 May 2020 Update начало распространяться для гораздо более широкого круга устройств, включая более старые компьютеры." ["PREVIEW_PICTURE"]=> array(19) { ["ID"]=> string(4) "7315" ["TIMESTAMP_X"]=> object(Bitrix\Main\Type\DateTime)#1253 (2) { ["userTimeEnabled":protected]=> bool(true) ["value":protected]=> object(DateTime)#1255 (3) { ["date"]=> string(26) "2021-08-25 18:37:17.000000" ["timezone_type"]=> int(3) ["timezone"]=> string(3) "UTC" } } ["MODULE_ID"]=> string(6) "iblock" ["HEIGHT"]=> string(3) "458" ["WIDTH"]=> string(3) "670" ["FILE_SIZE"]=> string(5) "97250" ["CONTENT_TYPE"]=> string(10) "image/jpeg" ["SUBDIR"]=> string(10) "iblock/6bb" ["FILE_NAME"]=> string(36) "4wcg5r0zub1d2y3dve3is901qpjqdj9r.jpg" ["ORIGINAL_NAME"]=> string(19) "sayt2_Recovered.jpg" ["DESCRIPTION"]=> string(0) "" ["HANDLER_ID"]=> NULL ["EXTERNAL_ID"]=> string(32) "bbfe8cef31807986893b81d5aacd7589" ["~src"]=> bool(false) ["SRC"]=> string(55) "/upload/iblock/6bb/4wcg5r0zub1d2y3dve3is901qpjqdj9r.jpg" ["UNSAFE_SRC"]=> string(55) "/upload/iblock/6bb/4wcg5r0zub1d2y3dve3is901qpjqdj9r.jpg" ["SAFE_SRC"]=> string(55) "/upload/iblock/6bb/4wcg5r0zub1d2y3dve3is901qpjqdj9r.jpg" ["ALT"]=> string(85) "Microsoft принудительно обновит старые версии Windows" ["TITLE"]=> string(85) "Microsoft принудительно обновит старые версии Windows" } ["~PREVIEW_PICTURE"]=> string(4) "7315" ["ID"]=> string(4) "9249" ["~ID"]=> string(4) "9249" ["IBLOCK_ID"]=> string(2) "27" ["~IBLOCK_ID"]=> string(2) "27" ["IBLOCK_SECTION_ID"]=> string(3) "150" ["~IBLOCK_SECTION_ID"]=> string(3) "150" ["ACTIVE_FROM"]=> string(10) "27.07.2020" ["~ACTIVE_FROM"]=> string(10) "27.07.2020" ["TIMESTAMP_X"]=> string(19) "25.08.2021 23:51:32" ["~TIMESTAMP_X"]=> string(19) "25.08.2021 23:51:32" ["DETAIL_PAGE_URL"]=> string(67) "/company/news/microsoft_forced_to_update_older_versions_of_windows/" ["~DETAIL_PAGE_URL"]=> string(67) "/company/news/microsoft_forced_to_update_older_versions_of_windows/" ["LIST_PAGE_URL"]=> string(14) "/company/news/" ["~LIST_PAGE_URL"]=> string(14) "/company/news/" ["DETAIL_TEXT"]=> string(1855) "Компания Microsoft подтвердила переход на новый этап распространения последнего крупного обновления Windows 10. В результате, Windows 10 May 2020 Update начало распространяться для гораздо более широкого круга устройств, включая более старые компьютеры.

Кроме того, Microsoft начала переводить пользователей старых версий Windows 10 на Windows 10 версии 2004. Специальная программа на основе искусственного интеллекта определяют, на каких компьютерам скоро закончится поддержка ОС. Они получат Windows 10 May 2020 Update автоматически. Согласно документации Microsoft, поддержка версии 1809 прекратится в ноябре, а 1903 – в декабре этого года.

Автоматический апгрейд коснется всех ОС под управлением Windows 10, версий 1809 и старше.Согласно документации Microsoft, поддержка версии 1809 прекратится в 10 ноября 2020 года, а 1903 — 8 декабря 2020 года.

Напомним, версия 2004 вышла не совсем благополучной. Пользователи жаловались на сбои при подключении более чем к одному устройству Bluetooth, проблемы с драйверами звуковых карт, на странные линии на экране и на другие проблемы." ["~DETAIL_TEXT"]=> string(1835) "Компания Microsoft подтвердила переход на новый этап распространения последнего крупного обновления Windows 10. В результате, Windows 10 May 2020 Update начало распространяться для гораздо более широкого круга устройств, включая более старые компьютеры. Кроме того, Microsoft начала переводить пользователей старых версий Windows 10 на Windows 10 версии 2004. Специальная программа на основе искусственного интеллекта определяют, на каких компьютерам скоро закончится поддержка ОС. Они получат Windows 10 May 2020 Update автоматически. Согласно документации Microsoft, поддержка версии 1809 прекратится в ноябре, а 1903 – в декабре этого года. Автоматический апгрейд коснется всех ОС под управлением Windows 10, версий 1809 и старше.Согласно документации Microsoft, поддержка версии 1809 прекратится в 10 ноября 2020 года, а 1903 — 8 декабря 2020 года. Напомним, версия 2004 вышла не совсем благополучной. Пользователи жаловались на сбои при подключении более чем к одному устройству Bluetooth, проблемы с драйверами звуковых карт, на странные линии на экране и на другие проблемы." ["DETAIL_TEXT_TYPE"]=> string(4) "text" ["~DETAIL_TEXT_TYPE"]=> string(4) "text" ["PREVIEW_TEXT_TYPE"]=> string(4) "text" ["~PREVIEW_TEXT_TYPE"]=> string(4) "text" ["LANG_DIR"]=> string(1) "/" ["~LANG_DIR"]=> string(1) "/" ["CODE"]=> string(52) "microsoft_forced_to_update_older_versions_of_windows" ["~CODE"]=> string(52) "microsoft_forced_to_update_older_versions_of_windows" ["EXTERNAL_ID"]=> string(4) "7967" ["~EXTERNAL_ID"]=> string(4) "7967" ["IBLOCK_TYPE_ID"]=> string(17) "nt_magnet_content" ["~IBLOCK_TYPE_ID"]=> string(17) "nt_magnet_content" ["IBLOCK_CODE"]=> string(17) "nt_magnet_news_s1" ["~IBLOCK_CODE"]=> string(17) "nt_magnet_news_s1" ["IBLOCK_EXTERNAL_ID"]=> NULL ["~IBLOCK_EXTERNAL_ID"]=> NULL ["LID"]=> string(2) "s1" ["~LID"]=> string(2) "s1" ["EDIT_LINK"]=> NULL ["DELETE_LINK"]=> NULL ["DISPLAY_ACTIVE_FROM"]=> string(16) "27 июля 2020" ["FIELDS"]=> array(3) { ["NAME"]=> string(85) "Microsoft принудительно обновит старые версии Windows" ["PREVIEW_TEXT"]=> string(214) "Windows 10 May 2020 Update начало распространяться для гораздо более широкого круга устройств, включая более старые компьютеры." ["PREVIEW_PICTURE"]=> array(19) { ["ID"]=> string(4) "7315" ["TIMESTAMP_X"]=> object(Bitrix\Main\Type\DateTime)#1253 (2) { ["userTimeEnabled":protected]=> bool(true) ["value":protected]=> object(DateTime)#1255 (3) { ["date"]=> string(26) "2021-08-25 18:37:17.000000" ["timezone_type"]=> int(3) ["timezone"]=> string(3) "UTC" } } ["MODULE_ID"]=> string(6) "iblock" ["HEIGHT"]=> string(3) "458" ["WIDTH"]=> string(3) "670" ["FILE_SIZE"]=> string(5) "97250" ["CONTENT_TYPE"]=> string(10) "image/jpeg" ["SUBDIR"]=> string(10) "iblock/6bb" ["FILE_NAME"]=> string(36) "4wcg5r0zub1d2y3dve3is901qpjqdj9r.jpg" ["ORIGINAL_NAME"]=> string(19) "sayt2_Recovered.jpg" ["DESCRIPTION"]=> string(0) "" ["HANDLER_ID"]=> NULL ["EXTERNAL_ID"]=> string(32) "bbfe8cef31807986893b81d5aacd7589" ["~src"]=> bool(false) ["SRC"]=> string(55) "/upload/iblock/6bb/4wcg5r0zub1d2y3dve3is901qpjqdj9r.jpg" ["UNSAFE_SRC"]=> string(55) "/upload/iblock/6bb/4wcg5r0zub1d2y3dve3is901qpjqdj9r.jpg" ["SAFE_SRC"]=> string(55) "/upload/iblock/6bb/4wcg5r0zub1d2y3dve3is901qpjqdj9r.jpg" ["ALT"]=> string(85) "Microsoft принудительно обновит старые версии Windows" ["TITLE"]=> string(85) "Microsoft принудительно обновит старые версии Windows" } } ["DISPLAY_PROPERTIES"]=> array(0) { } ["IPROPERTY_VALUES"]=> array(0) { } } [7]=> array(46) { ["NAME"]=> string(89) "Обнаружен метод дешифровки образов прошивки D-Link" ["~NAME"]=> string(89) "Обнаружен метод дешифровки образов прошивки D-Link" ["PREVIEW_TEXT"]=> string(182) "Эксперты смогли дешифровать образ прошивки с помощью простой утилиты Binwalk для обратной разработки." ["~PREVIEW_TEXT"]=> string(182) "Эксперты смогли дешифровать образ прошивки с помощью простой утилиты Binwalk для обратной разработки." ["PREVIEW_PICTURE"]=> array(19) { ["ID"]=> string(4) "7717" ["TIMESTAMP_X"]=> object(Bitrix\Main\Type\DateTime)#1268 (2) { ["userTimeEnabled":protected]=> bool(true) ["value":protected]=> object(DateTime)#1267 (3) { ["date"]=> string(26) "2021-08-25 18:37:29.000000" ["timezone_type"]=> int(3) ["timezone"]=> string(3) "UTC" } } ["MODULE_ID"]=> string(6) "iblock" ["HEIGHT"]=> string(3) "458" ["WIDTH"]=> string(3) "670" ["FILE_SIZE"]=> string(5) "61633" ["CONTENT_TYPE"]=> string(10) "image/jpeg" ["SUBDIR"]=> string(10) "iblock/ca7" ["FILE_NAME"]=> string(36) "zq18cn0b2figifdkcmhjsckwiz2pifyk.jpg" ["ORIGINAL_NAME"]=> string(8) "1307.jpg" ["DESCRIPTION"]=> string(0) "" ["HANDLER_ID"]=> NULL ["EXTERNAL_ID"]=> string(32) "a22ac4ad8970180fa2bf405c0dcc6bf6" ["~src"]=> bool(false) ["SRC"]=> string(55) "/upload/iblock/ca7/zq18cn0b2figifdkcmhjsckwiz2pifyk.jpg" ["UNSAFE_SRC"]=> string(55) "/upload/iblock/ca7/zq18cn0b2figifdkcmhjsckwiz2pifyk.jpg" ["SAFE_SRC"]=> string(55) "/upload/iblock/ca7/zq18cn0b2figifdkcmhjsckwiz2pifyk.jpg" ["ALT"]=> string(89) "Обнаружен метод дешифровки образов прошивки D-Link" ["TITLE"]=> string(89) "Обнаружен метод дешифровки образов прошивки D-Link" } ["~PREVIEW_PICTURE"]=> string(4) "7717" ["ID"]=> string(4) "9456" ["~ID"]=> string(4) "9456" ["IBLOCK_ID"]=> string(2) "27" ["~IBLOCK_ID"]=> string(2) "27" ["IBLOCK_SECTION_ID"]=> string(3) "151" ["~IBLOCK_SECTION_ID"]=> string(3) "151" ["ACTIVE_FROM"]=> string(10) "23.07.2020" ["~ACTIVE_FROM"]=> string(10) "23.07.2020" ["TIMESTAMP_X"]=> string(19) "25.08.2021 23:52:40" ["~TIMESTAMP_X"]=> string(19) "25.08.2021 23:52:40" ["DETAIL_PAGE_URL"]=> string(69) "/company/news/discovered_a_method_of_decoding_images_firmware_d_link/" ["~DETAIL_PAGE_URL"]=> string(69) "/company/news/discovered_a_method_of_decoding_images_firmware_d_link/" ["LIST_PAGE_URL"]=> string(14) "/company/news/" ["~LIST_PAGE_URL"]=> string(14) "/company/news/" ["DETAIL_TEXT"]=> string(3145) "Компании зашифровывают образы прошивок на своих устройствах с целью предотвратить попытки обратной разработки со стороны конкурентов и злоумышленников, а также попытки клиентов перепрошить устройство кастомным ПО. Обычно для расшифровки требуется либо специальный ключ дешифрования, либо средство для взлома алгоритма шифрования. Как сообщил BleepingComputer, исследователи безопасности Ник Старке (Nick Starke) и Рик Санчес (Rick Sanchez) независимо друг от друга обнаружили способ дешифровки образов прошивки в маршрутизаторах D-Link.

Старке загрузил последнюю версию прошивки D-Link (1.11B02) с официального web-сайта и использовал простую утилиту Binwalk для обратной разработки, специально созданную для извлечения и анализа прошивок.

Поначалу Binwalk ничего не выявил и эксперт понял, что прошивка была зашифрована. Однако разархивирование более старой версии прошивки (1.02B03) с того же сайта поддержки D-Link выявило два файла (DIR3040A1_FW102B03.bin и DIR3040A1_FW102B03_uncrypted.bin). Наличие «..._ uncrypted.bin» сразу указало эксперту на то, что файл не зашифрован. Дальнейший анализ позволил выявить ключи дешифрования и шифрования в двоичном файле. В дополнение к файлам ключей и сертификатов также присутствовала программа /bin/imgdecrypt, которая является инструментом дешифрования образов.